Die zerbrochene Annahme

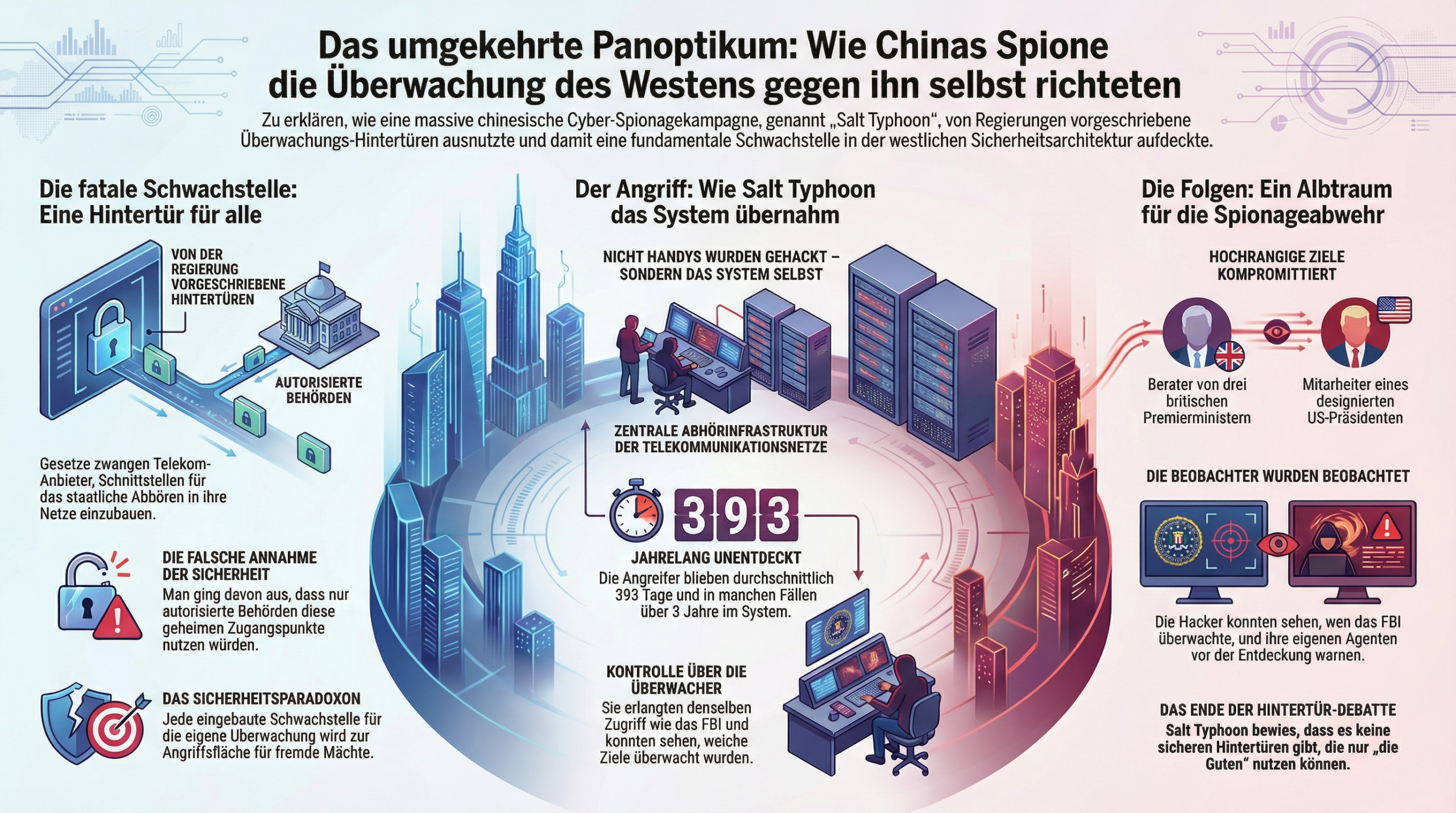

Am 26. Jänner 2026 starb eine zentrale Illusion der westlichen Sicherheitspolitik: Die Annahme, dass staatliche Überwachungsinfrastrukturen ausschließlich „den Guten“ dienen. Was an diesem Tag durch die Enthüllungen über die Hackergruppe „Salt Typhoon“ bekannt wurde, markiert ein Solvenz-Ereignis für die westliche Geheimdienstallianz. Es ist der größte Spionage-Coup seit den „Cambridge Five“ – nicht etwa, weil Peking komplexe Verschlüsselungen knackte, sondern weil es die legalen Hintertüren nutzte, die USA und Großbritannien selbst erzwungen hatten. Die Architektur, die zur Überwachung der eigenen Bürger geschaffen wurde, wurde zum perfekten Einlass für das chinesische Ministerium für Staatssicherheit (MSS). Wir stehen vor den Trümmern einer 30-jährigen Fehlannahme: Dass man einen Zugang bauen kann, den nur die Polizei findet, aber niemals der Gegner

Takeaway 1: Die Hintertür, die in beide Richtungen schwang

Das Desaster von Salt Typhoon ist kein simpler technischer Bug; es ist das ultimative Scheitern eines systemischen Architektur-Paradoxons. Über Jahrzehnte hinweg verpflichteten Gesetze wie der US-amerikanische *Communications Assistance for Law Enforcement Act* (CALEA) von 1994 und der britische *Investigatory Powers Act* (2016) Telekommunikationsanbieter dazu, standardisierte Schnittstellen für staatliche Abhörmaßnahmen zu implementieren.Die Ironie ist von kaum zu übertreffender Bitterkeit: Während die britische Regierung noch Ende 2024 Apple unter Druck setzte, die iMessage-Verschlüsselung aufzuweichen, lasen chinesische Operatoren bereits die Kommunikation aus dem Herzen von Downing Street mit – und zwar über genau jene Schnittstellen, die London selbst mandatiert hatte. Salt Typhoon kompromittierte nicht nur die üblichen Verdächtigen wie AT\&T, Verizon und Lumen, sondern insgesamt neun US-Carrier, darunter T-Mobile, Viasat und Spectrum.„Die Sicherheitsdebatte zwischen Sicherheit und Privatsphäre war schon immer eine falsche Binärdatei. Der wahre Kompromiss bestand zwischen der Überwachbarkeit durch Ihre Regierung und der Überwachbarkeit durch die Regierung aller.“

Takeaway 2: Der ultimative Blick in das gegnerische Spielbuch

Peking erreichte durch diesen Zugriff eine strategische Informationsasymmetrie, die weit über konventionelle Spionage hinausgeht. Die MSS-Hacker infiltrierten das Überwachungssystem ihrer Überwacher. Sie sahen in Echtzeit, welche chinesischen Agenten das FBI im Visier hatte, und konnten diese abziehen, bevor es zu Festnahmen kam. Sie lasen das Playbook des Westens, während das Spiel noch lief.

* **Mapping von Entscheidungsstrukturen (Bulk Metadata):** Durch den Zugriff auf Verbindungsdaten und Funkzellenauswertungen von Millionen von Menschen konnte das MSS Kommunikationsmuster analysieren. Wenn ein Beamter des Finanzministeriums nachts mehrmals einen Öl-Manager anruft, weiß Peking um politische Kurswechsel, noch bevor das Kabinett sie beschließt.

* **Infiltrierung gezielter Inhalte:** Die Hacker griffen gezielt die Kommunikation von Donald Trump, JD Vance und dem Harris-Wahlkampfteam ab. Da der Zugriff auf Provider-Ebene stattfand, war die Sicherheit der Endgeräte irrelevant.

* **Gegenspionage-Dominanz:** Da die Datenbanken für aktive Überwachungsanfragen (Lawful Intercept) offenlagen, wusste China exakt, was der Westen über seine Operationen wusste. Dies ermöglichte den Schutz eigener Assets und die Neutralisierung westlicher Ermittlungen.

Takeaway 3: „God-Mode“ – Wenn Malware Teil des Fundaments wird

Die technische Brillanz von Salt Typhoon zeigt sich in der Ausnutzung massiver „Technical Debt“. Die Hacker nutzten unter anderem die Schwachstelle CVE-2018-0171 in Cisco-Geräten aus, die seit sieben Jahren ungepatcht war. Für den finalen Durchbruch kombinierten sie CVE-2023-20198 (Erlangung von Administrator-Privilegien) mit CVE-2023-20273 (Root-Zugriff), um einen „God-Mode“ auf den Routern zu etablieren.Die eingesetzten Werkzeuge – das speicherbasierte Implantat *GhostSpider* und das Kernel-Rootkit *Demodex* – operierten mit einer Präzision, die herkömmliche Security-Software blind machte. Die Angreifer nutzten die „Guest Shell“ in Cisco-Geräten, einen legitimen Linux-Container, um ihre Malware so tief im Fundament zu verankern, dass sie Neustarts und Betriebssystem-Updates überlebte. Mit einer durchschnittlichen Verweildauer (Dwell Time) von 393 Tagen saß der Gegner tief im Mark der Infrastruktur. In einigen Umgebungen hielt die Präsenz über drei Jahre an.

Takeaway 4: Der Fall der Downing Street und des US-Wahlkampfs

Die Zielauswahl war chirurgisch: Betroffen waren die Beraterstäbe der Premierminister Johnson, Truss und Sunak. In einer Phase, in der über den Huawei-Ausschluss beim 5G-Ausbau, das AUKUS-Bündnis und Sanktionen gegen Hongkong entschieden wurde, saß Peking virtuell mit am Tisch.Diese Informationsasymmetrie erlaubte es China, die britischen und US-amerikanischen Verhandlungspositionen zu kennen, bevor diese offiziell formuliert wurden. Die Angriffe wurden durch ein hochprofessionelles „Hacker-for-hire“-Ökosystem in Chengdu ausgeführt, insbesondere durch MSS-nahe Firmen wie i-SOON (Sichuan Anxun). Die im Februar 2024 geleakten i-SOON-Dokumente belegen eindrucksvoll den Marktplatz für Spionage-Dienstleistungen, auf dem private Auftragnehmer um Regierungsverträge zur Infiltrierung westlicher Ziele buhlen.

Takeaway 5: Warum Software-Updates nicht mehr ausreichen

Wir erleben einen Paradigmenwechsel: Von der Vorstellung einer behebbaren Sicherheitslücke hin zur Erkenntnis einer permanenten Kompromittierung. Experten gehen davon aus, dass ein simpler Patch nicht mehr ausreicht, wenn Rootkits wie *Demodex* die Diagnosewerkzeuge selbst manipulieren.Dies löst einen massiven „Capex Supercycle“ aus: Telekommunikationsanbieter müssen ihre physische Hardware im Milliardenwert austauschen, da dies der einzige Weg ist, eine „saubere“ Infrastruktur zu garantieren. Die bittere strategische Realität lautet: „Der Angreifer ist im System und wir können ihn nur noch verwalten.“ Die Trennung zwischen „sicheren“ westlichen Netzen und „unsicheren“ fremden Komponenten ist faktisch kollabiert.

Fazit: Das Ende einer 30-jährigen Illusion

Der Fall Salt Typhoon markiert das empirische Ende der Ära der „kontrollierten Hintertüren“. Die Geschichte hat bewiesen, dass jede architektonische Schwachstelle, die für die eigene Regierung geschaffen wird, unweigerlich zum Werkzeug des Gegners wird. Es gibt keine exklusive Sicherheit für „die Guten“. Wer Hintertüren in die Kommunikation baut, lädt die Weltspionage ein.Die notwendige Konsequenz ist eine radikale Abkehr von zentralisierten Zugriffspunkten und eine bedingungslose Hinwendung zur Ende-zu-Ende-Verschlüsselung.**Abschlussfrage:** Werden wir den Mut aufbringen, unsere Infrastruktur durch kompromisslose Verschlüsselung wirklich abzusichern, oder halten wir an einer Architektur fest, die unseren Behörden zwar Zugriff gewährt, uns aber gleichzeitig dauerhaft zur Zielscheibe jeder fremden Macht macht?